Lỗ hổng bảo mật OMA-DM ảnh hưởng tới 2 tỷ thiết bị di động

![[IMG]](https://sacomtec.com/UserImages/2014/08/15/4/ota-update.jpg)

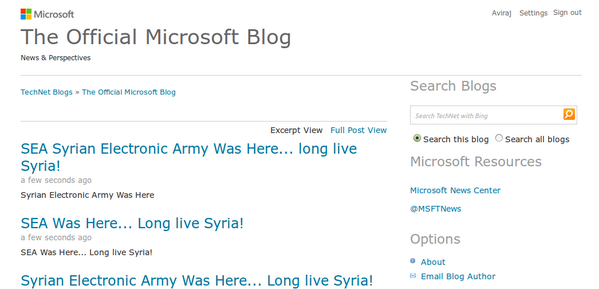

Tại hội nghị Black Hat của các hacker tại Las Vegas diễn ra hôm Thứ 5 tuần trước, một lỗ hổng rất nghiêm trọng đã được công bố. Lỗ hổng này liên quan đến cơ chế cập nhật hệ điều hành tự động (OTA - Over The Air) của các thiết bị di động. Họ cho rằng có đến 2 tỷ thiết bị di động bị ảnh hưởng bởi lỗ hổng bảo mật này.

Mathew Solnik và Marc Blanchou đến từ hãng bảo mật Accuvant tham dự hội nghị nói rằng vấn đề nằm trong việc quản lý thiết bị di động qua giao thức Open Mobile Alliance (OMA-DM). Giao thức này được sử dụng bởi khoảng 100 nhà sản xuất điện thoại di động để cung cấp bản cập nhật phần mềm và thực hiện quản trị mạng. Qua giao thức này, điện thoại di động có thể bị truy cập từ xa. Để làm được điều đó, kẻ tấn công cần phải biết số IMEI (International Mobile Station Equipment Identity) của điện thoại di động và một mã bí mật của nhà mạng.

Số IMEI của thiết bị thì không khó để kẻ tấn công có thể lấy được, thậm chí cả "mã bí mật" của nhà mạng cũng có thể bị họ lấy không quá khó. Khi đã có các thông tin này, kẻ tấn công có thể giả mạo một thông báo cập nhật phần mềm để thiết bị tự động tải về và cài đặt mã độc vào, đoạn mã độc có thể khai thác lỗi tràn bộ nhớ và giúp kẻ tấn công chiếm toàn quyền kiểm soát thiết bị.

Nhóm nghiên cứu đã thực hiện thành công việc tấn công một số thiết bị chạy Android, BlackBerry và iOS, các thiết bị Windows Phone không được thử nghiệm nên chưa có kết luận. Do cơ chế cập nhật OS trên các thiết bị iOS của Apple không phụ thuộc vào nhà mạng, nên chỉ một số ít thiết bị iOS được cung cấp bởi nhà mạng Sprint là bị ảnh hưởng. Tuy nhiên, các thiết bị iOS khác (không phải của Sprint) cũng có thể bị tấn công nếu người dùng bị lừa vào việc cập nhật phiên bản OS nào đó.

Theo The Register

Phát hiện Android Botnet đánh cắp SMS từ Hàn Quốc, sau đó gửi email sang Trung Quốc

Theo báo cáo của hãng bảo mật FireEye, một Android Botnet mới được tìm thấy ở Hàn Quốc được thiết kế để đánh cắp tin nhắn văn bản, có thể là một trong những hệ thống phần mềm độc hại trên di động lớn nhất và tiên tiến nhất được phát hiện.Phần mềm độc hại trên Android bí mật gửi SMS cho hacker

Các nhà nghiên cứu bảo mật đã phát hiện ra một mềm độc hại gửi bản sao tin nhắn SMS của người dùng tới các địa chỉ email được đăng ký ở Hàn Quốc và Trung Quốc.

Phần mềm độc hại gây lây nhiễm cho các thiết bị Android bằng cách giả mạo là một ứng dụng thiết lập. Ảnh minh họa

Tại sao thành viên trong gia đình lại là mắt xích yếu nhất của bạn khi bảo mật trực tuyến?

Dù rất cố gắng trong việc bảo mật dữ liệu và sự riêng tư của mình khi online, bạn vẫn dễ bị tấn công bởi những hành động có ý tốt nhưng sai lầm của người khác. Con người vẫn là mắc xích yếu nhất trong hệ thống bảo mật, và đôi khi đó lại chính là những thành viên trong gia đình của bạn hoặc đồng nghiệp của bạn, khiến bạn vô tình bị kéo vào các rắc rối đó. Để tự bảo vệ mình tốt hơn, cần hướng dẫn cho gia đình và bạn bè của bạn về các mối nguy hiểm tiềm ẩn và kiểm soát tất cả các thiết bị mà bạn đang chia sẻ để đảm bảo chúng được an toàn.

Làm thế nào để phát hiện một ứng dụng Android xấu?

Bất cứ khi nào cần tìm một ứng dụng Android phổ biến hoặc một trò chơi hay được phát hành, bạn sẽ gặp phải vô số ứng dụng nhái giả mạo được thiết kế để lừa người dùng bằng cách giả mạo giống như thật. Các ứng dụng xấu đó có thể lợi dụng sự riêng tư của bạn và cố gắng dẫn bạn đến các trang web lừa đảo.